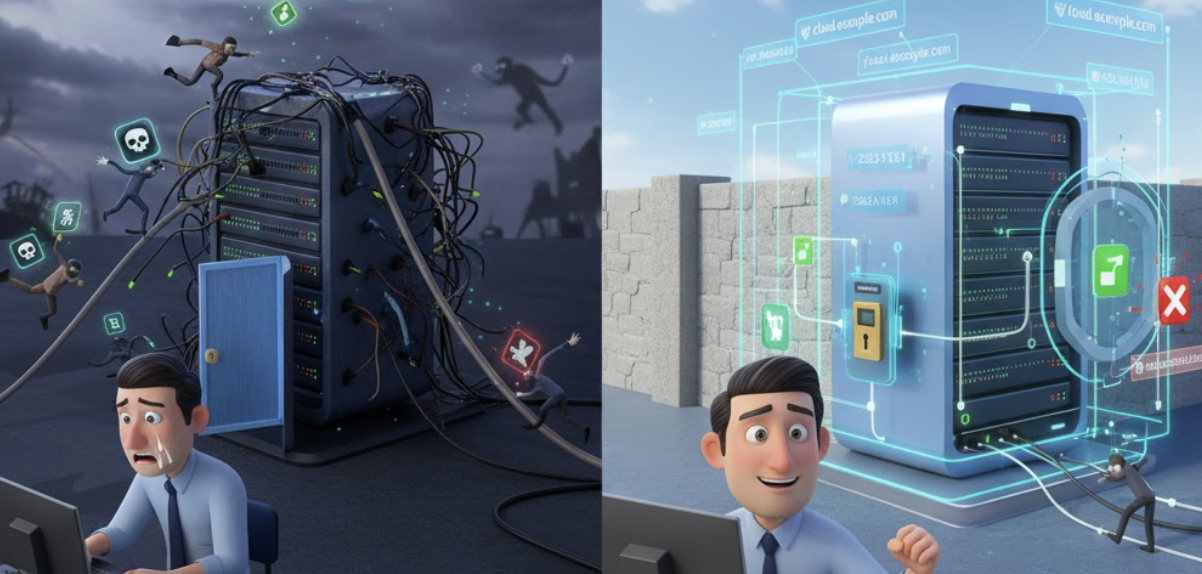

リモートワークが当たり前になった今、多くの企業や個人がVPNを導入しています。しかし、「VPN接続していれば安全」と思っていませんか?

実は、従来のVPN接続だけでは現代のサイバー脅威に対して不十分なケースが増えています。内部からの情報漏洩、マルウェア感染、不正サイトへのアクセス…これらのリスクは、VPN接続中でも発生する可能性があるのです。

そこで注目されているのが「ホワイトリスト制」による厳格なアクセス制御です。この記事では、VPNにドメイン・IPアドレス制限を設定して、セキュリティを格段に向上させる方法を、具体的な設定手順とともに解説します。

VPN接続「だけ」では不十分?現代のセキュリティリスク

従来のVPN接続の限界

多くの人が誤解しているのが、「VPN = 完全なセキュリティ」という認識です。確かにVPNは通信を暗号化し、IPアドレスを隠してくれますが、それだけでは不十分な場面があります:

🔓 従来VPNの脆弱性

- 接続後は自由なアクセス:VPN接続が成功すると、インターネット全体にアクセス可能

- 内部からの脅威:正規ユーザーによる意図的・非意図的な不正アクセス

- マルウェア感染:悪意のあるサイトからのマルウェアダウンロード

- フィッシング攻撃:偽サイトへの誘導とクレデンシャル窃取

内部からの脅威・不正アクセスの実例

実際に発生しているVPN経由でのセキュリティインシデントの例を見てみましょう:

📊 実際のインシデント例

Case 1: 業務外サイトからのマルウェア感染

・リモート勤務中にVPN接続したまま動画サイトを閲覧

・偽の広告からマルウェアをダウンロード

・企業ネットワークに感染が拡散

Case 2: フィッシングサイトでの認証情報漏洩

・偽のオンラインバンキングサイトにアクセス

・VPN接続中だったため「安全」と誤認

・銀行の認証情報が盗取される

Case 3: 退職者による情報持ち出し

・退職前の社員がVPNアクセス権を悪用

・外部のクラウドストレージに機密情報をアップロード

・制限がないため検知が困難

ゼロトラスト時代に求められる多層防御

ゼロトラストセキュリティの考え方では、「何も信頼しない」ことが基本原則です:

🛡️ 多層防御の重要性

- ネットワークレベル:VPN接続の暗号化

- アクセス制御レベル:ホワイトリストによる接続先制限

- 認証レベル:多要素認証(MFA)の実装

- 監視レベル:ログ監視と異常検知

- エンドポイントレベル:デバイスのセキュリティ対策

この中で、ホワイトリスト制は「アクセス制御レベル」の重要な要素として位置づけられます。

ホワイトリスト制とは?VPNセキュリティを格段に向上させる仕組み

ブラックリストvsホワイトリストの根本的違い

アクセス制御には大きく分けて2つのアプローチがあります:

🚫 ブラックリスト方式(従来型)

- 基本ポリシー:すべて許可、危険なもののみ禁止

- 管理対象:既知の悪意のあるサイト・IPアドレス

- メリット:設定が簡単、業務への影響が少ない

- デメリット:新しい脅威への対応が後手に回る

✅ ホワイトリスト方式(推奨)

- 基本ポリシー:すべて禁止、必要なもののみ許可

- 管理対象:業務に必要なサイト・IPアドレスのみ

- メリット:未知の脅威も自動的にブロック

- デメリット:初期設定が複雑、継続的なメンテナンスが必要

ドメイン制限・IPアドレス制限の効果

ホワイトリスト制では、2つの主要な制限方法を組み合わせて使用します:

🌐 ドメイン制限の特徴

- 設定例:*.company.com、mail.google.com、github.com

- 適用場面:Webサービス、SaaS、メールサーバー等

- メリット:人間が理解しやすい、サービス単位での管理

- 注意点:DNS汚染やドメインハイジャックのリスク

🔢 IPアドレス制限の特徴

- 設定例:192.168.1.0/24、203.104.209.102

- 適用場面:社内サーバー、API接続、専用回線等

- メリット:DNSに依存しない確実性

- 注意点:IPアドレス変更への対応が必要

企業・個人での活用メリット

組織規模に応じた導入効果を具体的に見てみましょう:

🏢 企業での活用メリット

- 情報漏洩リスクの大幅削減:不正なクラウドサービスへのデータアップロード防止

- コンプライアンス強化:業界規制(金融、医療等)への対応

- 生産性の向上:業務外サイトへのアクセス制限

- 帯域幅の最適化:不要な通信の削減

👤 個人での活用メリット

- マルウェア感染の予防:危険なサイトへの自動ブロック

- プライバシー保護の強化:トラッキングサイトのアクセス制限

- 子供のインターネット利用制限:家庭内での安全な環境構築

- パフォーマンスの向上:広告・追跡スクリプトの削減

【ドメイン編】許可するドメインを厳選してアクセス制御

ドメインベースのホワイトリスト設定

ドメイン制限は、最も直感的で管理しやすいホワイトリスト方式です:

# 基本的なドメインホワイトリスト例

# 業務必須サービス

*.office.com

*.microsoft.com

*.google.com

*.github.com

*.slack.com

# 会社関連

*.company-domain.com

mail.company-domain.com

vpn.company-domain.com

# クラウドサービス

*.amazonaws.com

*.azure.com

*.googleapis.com

# セキュリティ関連

*.antivirus-vendor.com

*.security-service.comワイルドカード・サブドメインの扱い

ワイルドカード(*)を効果的に使うことで、管理負荷を軽減できます:

🎯 ワイルドカード設定のベストプラクティス

# 適切なワイルドカード使用例

# ✅ 推奨:特定サービスのサブドメイン

*.office365.com # outlook.office365.com, teams.office365.com等

*.slack.com # app.slack.com, files.slack.com等

mail.*.company.com # mail.tokyo.company.com, mail.osaka.company.com

# ⚠️ 注意が必要:範囲が広すぎる例

*.com # 危険:すべての.comドメインを許可

*.co.jp # 危険:すべての日本企業ドメインを許可

# ✅ より安全な代替案

specific-service.com

another-service.co.jp業務に必要なドメインの洗い出し手順

効率的なドメイン洗い出しには、以下の手順を推奨します:

📋 ドメイン洗い出し手順

- 現状調査(1週間〜1ヶ月)

・プロキシログやDNSクエリログを分析

・従業員へのヒアリング実施

・業務システムの接続先確認 - カテゴリ分類

・必須業務サービス(メール、チャット等)

・開発・運用ツール(GitHub、AWS等)

・情報収集サイト(技術情報、ニュース等)

・その他(研修、福利厚生等) - 優先度設定

・高:業務停止につながるサービス

・中:効率性に影響するサービス

・低:補助的なサービス - 段階的導入

・Phase1:高優先度のみ許可

・Phase2:中優先度を追加

・Phase3:必要に応じて低優先度を追加

# ログ分析用の簡単なスクリプト例(Linux/Unix)

# DNSクエリログから頻繁にアクセスされるドメインを抽出

cat /var/log/dns.log | grep -E "query|answer" | \

awk '{print $NF}' | sort | uniq -c | sort -nr | head -50

# プロキシログからアクセス頻度の高いドメインを抽出

cat /var/log/proxy.log | awk '{print $3}' | \

cut -d'/' -f3 | sort | uniq -c | sort -nr | head -50

# 特定期間のアクセス分析

awk '$1 > "2024-01-01" && $1 < "2024-01-31" {print $3}' \

/var/log/proxy.log | cut -d'/' -f3 | sort | uniq -c【IPアドレス編】IPレンジでの細かいアクセス制御

固定IPアドレスでの制限設定

IPアドレス制限は、DNSに依存しない確実なアクセス制御を提供します:

# IPアドレスホワイトリスト設定例

# 社内システム

192.168.1.10 # メールサーバー

192.168.1.20 # ファイルサーバー

192.168.1.30 # データベースサーバー

10.0.0.0/8 # 社内ネットワーク全体

# パートナー企業

203.104.209.0/24 # A社ネットワーク

210.123.45.100 # B社VPNゲートウェイ

# クラウドサービス固定IP

52.95.110.1 # AWS S3特定リージョン

13.107.42.14 # Microsoft 365

74.125.224.0/19 # Google WorkspaceIPレンジ(CIDR)を使った効率的な管理

CIDR表記を使うことで、大量のIPアドレスを効率的に管理できます:

🔢 CIDR表記の基本理解

- /24:256個のIPアドレス(192.168.1.0〜192.168.1.255)

- /16:65,536個のIPアドレス(192.168.0.0〜192.168.255.255)

- /8:16,777,216個のIPアドレス(10.0.0.0〜10.255.255.255)

- /32:単一IPアドレス(192.168.1.10のみ)

# 実際の企業環境でのCIDR設定例

# 本社ネットワーク

192.168.0.0/16 # 本社全体(約65,000台)

# 支社ネットワーク

10.1.0.0/24 # 東京支社(約250台)

10.2.0.0/24 # 大阪支社(約250台)

10.3.0.0/24 # 名古屋支社(約250台)

# 部門別ネットワーク

172.16.10.0/24 # 開発部門

172.16.20.0/24 # 営業部門

172.16.30.0/24 # 管理部門

# DMZ(非武装地帯)

203.0.113.0/29 # 公開Webサーバー(8台まで)

203.0.113.8/29 # 公開メールサーバー(8台まで)動的IPアドレス環境での対応策

IPアドレスが変動する環境では、以下の対策が有効です:

🔄 動的IP対応策

- Dynamic DNS(DDNS)の活用

・変動するIPアドレスをドメイン名に自動更新

・No-IP、DynDNS等のサービス利用 - IPアドレスプールの事前登録

・ISPから提供される可能性のあるIP範囲を調査

・プロバイダー固有のIP範囲を許可 - VPN経由での固定IP化

・固定IPを提供するVPNサービスの二重利用

・企業向けVPNサービスの専用IP機能 - 認証との組み合わせ

・IPアドレス + 証明書認証

・IPアドレス + ワンタイムパスワード

# 動的IP環境での自動更新スクリプト例

#!/bin/bash

# 現在の外部IPアドレスを取得

CURRENT_IP=$(curl -s https://ipinfo.io/ip)

# 前回のIPアドレスを読み込み

PREVIOUS_IP=$(cat /var/log/last_ip.txt 2>/dev/null)

# IPアドレスが変更された場合の処理

if [ "$CURRENT_IP" != "$PREVIOUS_IP" ]; then

echo "IP変更検出: $PREVIOUS_IP -> $CURRENT_IP"

# ファイアウォールルールを更新

sudo iptables -D INPUT -s $PREVIOUS_IP -j ACCEPT 2>/dev/null

sudo iptables -I INPUT -s $CURRENT_IP -j ACCEPT

# 現在のIPを記録

echo $CURRENT_IP > /var/log/last_ip.txt

# 管理者に通知

echo "VPN許可IPアドレスが変更されました: $CURRENT_IP" | \

mail -s "IP Address Changed" admin@company.com

fi【実践】主要VPNサービスでのホワイトリスト設定手順

FortiGate、SonicWall等企業向けVPN

企業向けファイアウォールでのホワイトリスト設定は、Web GUI または CLI で行います:

🔧 FortiGateでの設定例

# FortiGate CLI設定例

# ドメインベースのアドレスオブジェクト作成

config firewall address

edit "allowed_domain_google"

set type fqdn

set fqdn "*.google.com"

next

edit "allowed_domain_office365"

set type fqdn

set fqdn "*.office365.com"

next

end

# IPレンジベースのアドレスオブジェクト作成

config firewall address

edit "company_network"

set type ipmask

set subnet 192.168.0.0 255.255.0.0

next

edit "partner_network"

set type ipmask

set subnet 203.104.209.0 255.255.255.0

next

end

# アドレスグループ作成

config firewall addrgrp

edit "whitelist_domains"

set member "allowed_domain_google" "allowed_domain_office365"

next

edit "whitelist_networks"

set member "company_network" "partner_network"

next

end

# ポリシー設定(VPNユーザーからのアクセス制御)

config firewall policy

edit 1

set name "VPN_Whitelist_Policy"

set srcintf "ssl_vpn_tunnel"

set dstintf "wan1"

set srcaddr "all"

set dstaddr "whitelist_domains" "whitelist_networks"

set action accept

set schedule "always"

set service "ALL"

next

endAWS VPN、Azure VPNでのクラウド設定

クラウドVPNでは、セキュリティグループやネットワークACLでホワイトリストを実装します:

☁️ AWS Client VPN設定例

{

"ClientVpnEndpoint": {

"ClientVpnEndpointId": "cvpn-endpoint-123456789",

"Description": "Whitelist Enabled VPN",

"Status": {

"Code": "available"

},

"CreationTime": "2024-01-01T00:00:00.000Z",

"DnsName": "*.cvpn-endpoint-123456789.prod.clientvpn.region.amazonaws.com",

"ClientCidrBlock": "10.0.0.0/16",

"DnsServers": ["8.8.8.8", "8.8.4.4"],

"SplitTunnel": true,

"SecurityGroupIds": ["sg-whitelist-rules"],

"TransportProtocol": "udp",

"AuthenticationOptions": [

{

"Type": "certificate-authentication"

}

]

}

}# AWS CLI でのセキュリティグループ設定

# ホワイトリスト用セキュリティグループ作成

aws ec2 create-security-group \

--group-name vpn-whitelist-sg \

--description "VPN Whitelist Security Group"

# HTTPS(443)で特定ドメインのIPレンジを許可

aws ec2 authorize-security-group-egress \

--group-id sg-12345678 \

--protocol tcp \

--port 443 \

--cidr 142.250.0.0/15 # Google IP range

# 社内ネットワークへのアクセス許可

aws ec2 authorize-security-group-egress \

--group-id sg-12345678 \

--protocol tcp \

--port 1-65535 \

--cidr 192.168.0.0/16

# デフォルトのインターネットアクセスを拒否

aws ec2 revoke-security-group-egress \

--group-id sg-12345678 \

--protocol all \

--cidr 0.0.0.0/0個人向けVPNサービスでの制限設定

個人向けVPNでも、ルーター設定やDNSフィルタリングでホワイトリストを実現できます:

🏠 家庭用ルーターでの設定例

# OpenWrt ルーターでのiptables設定例

# デフォルトでインターネットアクセスを拒否

iptables -P FORWARD DROP

# VPNインターフェースからの特定ドメインのみ許可

# ※事前にドメインのIPアドレスを調査して設定

# Google サービス(例:74.125.0.0/16)

iptables -A FORWARD -i tun0 -d 74.125.0.0/16 -j ACCEPT

# Microsoft サービス(例:13.107.0.0/16)

iptables -A FORWARD -i tun0 -d 13.107.0.0/16 -j ACCEPT

# 社内ネットワーク

iptables -A FORWARD -i tun0 -d 192.168.0.0/16 -j ACCEPT

# DNS クエリは許可(白リスト済みドメインの名前解決用)

iptables -A FORWARD -i tun0 -p udp --dport 53 -j ACCEPT

iptables -A FORWARD -i tun0 -p tcp --dport 53 -j ACCEPT

# 戻りパケットは許可

iptables -A FORWARD -i eth0 -m state --state ESTABLISHED,RELATED -j ACCEPT🛡️ Pi-holeを使ったDNSベースホワイトリスト

# Pi-hole設定例(WhitelistモードでDNSフィルタリング)

# Pi-holeをWhitelist専用モードに設定

pihole -a -s disable

# 許可するドメインをWhitelistに追加

pihole -w google.com

pihole -w microsoft.com

pihole -w github.com

pihole -w company-domain.com

# サブドメインも含めて許可する場合

pihole -w -wild *.office365.com

pihole -w -wild *.amazonaws.com

# 設定をリロード

pihole restartdns

# Whitelistの内容確認

pihole -w -l運用で気をつけるべき3つのポイント

過度な制限による業務効率低下の回避

セキュリティと生産性のバランスが重要です:

⚖️ バランスの取り方

- 段階的導入:一度にすべてを制限せず、重要度順に実装

- 例外申請プロセス:業務上必要な新しいサイトへの迅速な対応体制

- 定期的なレビュー:月次での利用状況確認と調整

- ユーザーフィードバック:従業員からの改善要望の収集

📊 運用指標の例

- ブロック率:全アクセスに対するブロックされたアクセスの割合

- 例外申請数:月間の新規ドメイン追加申請数

- 生産性指標:従業員の業務効率への影響測定

- セキュリティ効果:マルウェア検知数、不正アクセス防止数

定期的なリストメンテナンス

継続的なメンテナンスが制度の成功を左右します:

🔄 メンテナンススケジュール例

- 日次:ブロック状況の監視、緊急追加要求への対応

- 週次:アクセスログの分析、異常検知

- 月次:利用統計レビュー、不要エントリの削除検討

- 四半期:全体ポリシーの見直し、新技術動向の反映

# 自動メンテナンススクリプト例

#!/bin/bash

# 設定: ログファイルと設定ファイルのパス

LOG_FILE="/var/log/vpn_access.log"

WHITELIST_FILE="/etc/vpn/whitelist.conf"

REPORT_FILE="/tmp/vpn_maintenance_report.txt"

echo "=== VPNホワイトリスト メンテナンスレポート ===" > $REPORT_FILE

echo "実行日時: $(date)" >> $REPORT_FILE

# 1. 過去30日間の未許可アクセス試行を分析

echo -e "\n## 上位ブロックドメイン (過去30日)" >> $REPORT_FILE

awk -v date=$(date -d '30 days ago' +%Y-%m-%d) \

'$1 >= date && $0 ~ /BLOCKED/ {print $NF}' $LOG_FILE | \

sort | uniq -c | sort -nr | head -20 >> $REPORT_FILE

# 2. 現在のホワイトリストで未使用のエントリを検出

echo -e "\n## 未使用の可能性があるホワイトリストエントリ" >> $REPORT_FILE

while read domain; do

if ! grep -q "$domain" $LOG_FILE; then

echo "- $domain (アクセス記録なし)" >> $REPORT_FILE

fi

done < $WHITELIST_FILE

# 3. 新規追加候補の提示

echo -e "\n## 新規追加候補ドメイン" >> $REPORT_FILE

awk '$0 ~ /LEGITIMATE_REQUEST/ {print $NF}' $LOG_FILE | \

sort | uniq -c | sort -nr | head -10 >> $REPORT_FILE

# 4. レポートをメール送信

mail -s "VPNホワイトリスト メンテナンスレポート" \

admin@company.com < $REPORT_FILE緊急時のアクセス手順確立

緊急事態への備えも重要な運用要素です:

🚨 緊急時対応プロトコル

- 緊急時の判断基準明確化

・業務停止レベルの障害

・セキュリティインシデント対応

・災害等による通常手順の不可能 - 一時的制限解除手順

・責任者承認による緊急解除

・時間制限付きの全面アクセス許可

・事後の詳細ログ検証 - 代替アクセス手段

・管理者専用のバイパス回線

・モバイル回線経由の管理端末

・セカンダリVPNサービスの準備 - 復旧後の手順

・緊急解除の取り消し

・アクセスログの全件レビュー

・再発防止策の検討・実装

トラブルシューティング:よくある設定ミスと解決法

接続できない場合の診断手順

体系的な診断アプローチでトラブルを迅速に解決しましょう:

# VPNホワイトリスト診断スクリプト

#!/bin/bash

TARGET_HOST="$1"

if [ -z "$TARGET_HOST" ]; then

echo "使用法: $0 <ホスト名またはIPアドレス>"

exit 1

fi

echo "=== VPN接続診断開始 ==="

echo "対象: $TARGET_HOST"

echo

# 1. 基本的な接続性テスト

echo "1. 基本ping テスト"

if ping -c 3 "$TARGET_HOST" > /dev/null 2>&1; then

echo "✅ Ping成功 - ネットワーク接続OK"

else

echo "❌ Ping失敗 - ネットワーク接続に問題"

fi

# 2. DNS解決テスト

echo -e "\n2. DNS解決テスト"

if nslookup "$TARGET_HOST" > /dev/null 2>&1; then

IP=$(nslookup "$TARGET_HOST" | awk '/^Address: / { print $2 }' | tail -1)

echo "✅ DNS解決成功 - IP: $IP"

else

echo "❌ DNS解決失敗 - ドメイン名が解決できません"

fi

# 3. ポート接続テスト

echo -e "\n3. ポート接続テスト"

for port in 80 443 22; do

if timeout 5 bash -c "/dev/null; then

echo "✅ ポート $port: 接続可能"

else

echo "❌ ポート $port: 接続不可"

fi

done

# 4. ルーティングテーブル確認

echo -e "\n4. ルーティング確認"

echo "現在のデフォルトゲートウェイ:"

route -n | grep '^0.0.0.0'

# 5. VPNインターフェース状態

echo -e "\n5. VPNインターフェース状態"

ip addr show | grep -E "(tun|tap|vpn)" || echo "VPNインターフェースが検出されません"

echo -e "\n=== 診断完了 ==="DNS関連のトラブル対処

DNSの問題は最も頻繁に発生するトラブルの一つです:

🔧 よくあるDNS問題と解決法

- DNS設定の優先順位問題

・VPNのDNSと社内DNSの競合

・解決法:明示的なDNS順序設定 - 内部ドメインの外部DNS参照

・社内ドメインが外部DNSで解決されない

・解決法:Split DNS設定 - DNSキャッシュの問題

・古いIPアドレス情報のキャッシュ

・解決法:DNSキャッシュのクリア

# DNS問題の解決スクリプト

#!/bin/bash

echo "=== DNS トラブルシューティング ==="

# 1. 現在のDNS設定を確認

echo "1. 現在のDNS設定:"

cat /etc/resolv.conf

echo

# 2. DNSキャッシュをクリア(OS別)

echo "2. DNSキャッシュクリア実行中..."

if command -v systemd-resolve >/dev/null 2>&1; then

# Ubuntu/systemd

sudo systemd-resolve --flush-caches

echo "✅ systemd DNS キャッシュクリア完了"

elif command -v dscacheutil >/dev/null 2>&1; then

# macOS

sudo dscacheutil -flushcache

echo "✅ macOS DNS キャッシュクリア完了"

elif command -v ipconfig >/dev/null 2>&1; then

# Windows (WSL環境など)

ipconfig /flushdns

echo "✅ Windows DNS キャッシュクリア完了"

fi

# 3. 複数のDNSサーバーでテスト

echo -e "\n3. 複数DNSサーバーでの名前解決テスト:"

for dns in "8.8.8.8" "1.1.1.1" "208.67.222.222"; do

echo "DNS: $dns"

nslookup google.com $dns | grep "Address:" | tail -1

done

# 4. 社内DNSとの接続性テスト(例)

echo -e "\n4. 社内DNSサーバー接続テスト:"

if [ -n "$COMPANY_DNS" ]; then

if nc -z -w3 "$COMPANY_DNS" 53 2>/dev/null; then

echo "✅ 社内DNS ($COMPANY_DNS) 接続OK"

else

echo "❌ 社内DNS ($COMPANY_DNS) 接続NG"

fi

else

echo "⚠️ 環境変数 COMPANY_DNS が設定されていません"

fiパフォーマンス問題の解決

ホワイトリスト制による遅延を最小化する対策:

⚡ パフォーマンス最適化策

- DNS応答時間の最適化

・高速なDNSサーバーの選択

・DNSキャッシュの適切な設定 - ルーティングの最適化

・直接アクセス可能な宛先のSplit tunneling

・不要なプロキシ経由の排除 - 接続プールの活用

・HTTP Keep-Aliveの有効化

・SSL/TLSセッション再利用

まとめ:ホワイトリスト制でワンランク上のVPNセキュリティを

VPNのホワイトリスト制は、現代のサイバー脅威に対する効果的な防御策です。

重要なポイント

- 多層防御の一環:VPN暗号化だけでなく、アクセス制御層での追加防御

- ドメイン・IP両方の活用:それぞれの特性を活かした組み合わせ設定

- 段階的な導入:業務への影響を最小化しながらセキュリティを強化

- 継続的な運用:定期的なメンテナンスと改善が制度成功の鍵

- 緊急時への備え:セキュリティと業務継続性のバランス確保

実践への第一歩

- 現状分析:現在のVPN利用状況とアクセスパターンの調査

- ドメインリスト作成:業務必須サイトの洗い出しと分類

- 小規模テスト:限定的な範囲でのホワイトリスト動作確認

- 段階的拡大:問題がなければ対象範囲を徐々に拡大

- 運用体制確立:メンテナンス手順と緊急時対応の整備

「VPN接続しているから安全」という考えから、「必要最小限のアクセスのみ許可する」というゼロトラストの考え方へのシフトが重要です。

ホワイトリスト制の導入により、情報漏洩リスクの大幅削減、マルウェア感染の予防、コンプライアンス強化などの効果が期待できます。まずは今日から、小さな範囲でホワイトリスト設定を試してみましょう!

VPN・ネットワークセキュリティをさらに強化する関連記事

VPNホワイトリスト制をマスターしたら、さらなるセキュリティ強化を目指して関連技術も学習していきましょう:

セキュリティ・認証強化

- 循環参照で『Cannot access before initialization』エラーが出る問題をESLintとツールで解決 - システム開発でのセキュリティ考慮とエラー解決アプローチ

- リリース前に必ず確認!バイブコーディング&非エンジニア向けWebアプリ安全チェックリスト - セキュリティ全般のチェックポイントと予防策

システム設定・運用管理

- Next.jsでTailwind CSSが効かない時のよくある解決法 - 設定ファイルとトラブルシューティングの基本的アプローチ

- useEffectを使いすぎてない?React副作用の正しい使い分けとモダンな代替手段 - 適切な技術選択と運用の考え方(ホワイトリスト制の使い分けと同様)

開発環境・効率化

- 初心者エンジニア向け|Reactのバージョンアップ理由とReact 19の新機能をやさしく解説! - 技術の進化とセキュリティアップデートの重要性

- ハードコーディングって何?良くないって言われるけど何で?|初心者が知るべき問題点と改善方法 - セキュアなコーディングプラクティスの基本